Laiterekisteröintiohjelmilla voidaan varmistaa, että laitteille käyttöönotetaan automaattisesti yrityksen mobiililaitteiden hallinta eli Mobile Device Management (MDM).

Näin varmistutaan siitä, että laitteet ovat yrityksen omistuksessa heti laitteen käyttöönotosta aina elinkaarensa loppuun asti. Vaikka laite palautettaisiin tehdasasetuksille, niin ilman laitteen poistoa ko. laiterekisteröintiohjelmasta, sitä ei voi asentaa uudestaan henkilökohtaiseen käyttöön.

Laiterekisteröintiohjelmat suoraviivaistavat laitteiden käyttöönottoa. Tällöin joitakin ylimääräisiä vaiheita, kuten Yritysportaalin eli Company Portal manuaalinen asennus jää automaattisesti pois. Lisäksi on mahdollista tietyin rajoittein vaikuttaa siihen, mitä kaikkea laitteen käyttöönotossa käyttäjälle halutaan näyttää.

Tässä artikkelissa käyn läpi laiterekisteröintiohjelman käyttöönoton teknisestä näkökulmasta näyttäen joitain esimerkkejä mahdollisista konfiguroinneista. Tulen myös sivuamaan laiterekisteröintiohjelman kannalta MDM-hallintaan tehtäviä pakollisia asetuksia. MDM-hallinnan tuotteena käytän esimerkkinä Microsoft Intunea.

Laiterekisteröintiohjelman lisäksi tarvitsee valita myös tarpeeseen sopiva hallintamalli. Applen iOS laitteiden hallintamalleihin voi tutustua tarkemmin aiemmin kirjoittamastani artikkelista.

Tämä artikkeli pureutuu Applen laiterekisteriohjelmiin. Mikäli haluat lukea artikkelin Androidin laiterekisteröintiohjelmista, tutustu toiseen artikkeliini.

Apple Automated Device Enrollment (ADE)

Apple Automated Device Enrollment (ADE) -laiterekisteröintiohjelma tukee uusimpia iPhone/iPad/iPod Touch, Mac-tietokoneita ja Apple TV -laitteita. Laitteita käyttöönotettaessa yrityksen MDM-hallinnassa kustomoitu Setup Assistant lähtee laitteella käyntiin.

Tässä vaiheessa määritellään esimerkiksi käyttäjän henkilökohtainen Apple ID sekä muut asetukset, joita on valittu näytettäväksi, kuten kielisyys, paikannuspalvelut, kasvontunnistus yms.

Käyttöönottoa varten yritys tarvitsee ilmaisen Apple Business Manager (ABM) -portaalin tai koulumaailmassa Apple School Managerin (ASM), mutta käsittelen itselleni tutumpaa Apple Business Manager -portaalia tässä artikkelissa.

Applen laiterekisteröintiohjelma on ollut olemassa jo kauan, joten selkeyden vuoksi ihan pieni palanen historiaa eli Apple Business Manager siirtyminen on ollut pakollista 1.12.2019 jälkeen ja tätä ennen on ollut erillinen Device Enrollment Program (DEP) ja Volume Purchase Program (VPP) eli kaksi erillistä portaalia, jotka ovat nykypäivänä molemmat Apple Business Manageriin integroituna.

Laiterekisteröintiohjelmaan rekisteröityminen

Laiterekisteröintiohjelmaan rekisteröityminen tapahtuu Applen enrollment -formin kautta. Käyttöönotossa kysytään yrityksen tietoja ja mm. D-U-N-S -tunnusta.

Lisäksi tarvitset yrityksen nimiin Apple ID:n.

Käyttöönotossa kysytään yrityksen webbisivua, josta huomiona, että tämä määrittää Apple Business Manageriin oletus-domainin. Tämä olisi esimerkiksi määrittäessä webbisivun www.elisa.fi, jolloin oletus-domain olisi @elisafi.appleid.com. Toki tänne on mahdollista tuoda myöhemmin muita domaineja.

Kun tiedot on täytetty, niin odotellaan, että Apple tämän hyväksyy – tässä voi mennä useita päiviä aikaa. Varsinainen Apple Business Manager -portaali löytyy osoitteesta https://business.apple.com.

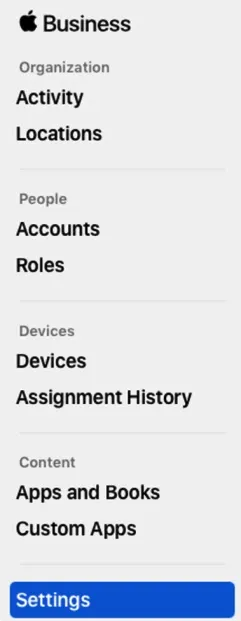

Roolit ja tunnukset

”Roles” alta löytyy valmiita rooleja, joita voidaan tunnuksille määritellä. Kustomoitujen omien roolien luonti ei ole mahdollista ja olemassa olevien kustomointiakin voidaan tehdä hyvin rajallisesti, mutta en ole kyllä vielä itse törmännyt tilanteeseen, jossa varsinaista kustomointia olisi tarvittu:

- Administrator (rajoitettu määrä max. 5kpl)

- People Manager

- Device Enrollment Manager

- Content Manager

- Staff

Hallinta tapahtuu hallituin Apple ID -tunnuksin eli Managed Apple ID:illä, joita voidaan luoda Accounts alta. Lyhyesti Managed Apple ID:n ja henkilökohtaisen Apple ID:n ero tulee siinä, että Managed Apple ID ylläpitoa hoitaa yritys, kun taas henkilökohtaisia Apple ID:itä hallinnoivat käyttäjät itse.

Managed Apple ID:itä saatetaan tarvita myös normaaleille käyttäjille, joista yhtenä skenaariona tämä on pakollista, jos käytössä on Apple User Enrollment -hallintamalli (käyttöönotto ei tosin ole mahdollista laiterekisteröintiohjelman kautta). Nämä voivat olla myös hyödyllisiä, jos yrityksessä on jaettuja laitteita, kuten iPadeja.

Tunnukset luodaan oletuksena domainiin, joka käyttöönottaessa on muodostunut syötetyn webbisivun perusteella. Ennen kuin isommin rupeat luomaan tunnuksia, niin kannattaa miettiä ainakin seuraavia kysymyksiä:

- Halutaanko Managed Apple ID:t luoda oletus domainiin muodossa esim. etunimi.sukunimi@minunfirmacom.appleid.com vai johonkin toiseen domainiin esim. etunimi.sukunimi@minunfirma.com?

- Tarvitaanko Managed Apple ID:itä tavallisille käyttäjille?

- Luodaanko Managed Apple ID:t manuaalisesti vai hyödyntäen Azure AD:n integrointimahdollisuuksia?

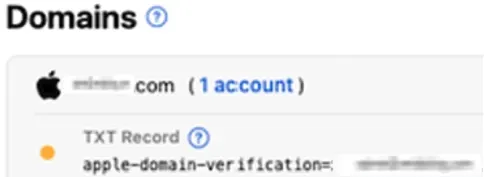

Domainin konfigurointi Apple Business Manageriin

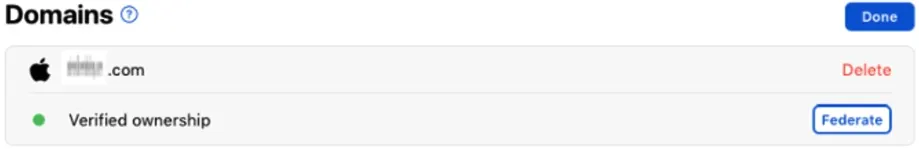

Apple Business Manageriin pystyy ottamaan käyttöön myös omia domaineja ja luomaan näihin tunnuksia oletus-domainin sijaan. Pelkkä domainin lisäys ei kumminkaan tunnuksien luontiin riitä, koska tähän on erillinen huomio ”Only verified domains can be used to create Managed Apple IDs.” eli domainin omistajuus täytyy käydä vahvistamassa. Domainin lisäämisen yhteydessä täältä saadaan TXT-tietue, joka täytyy käydä lisäämässä julkisiin nimipalveluihin.

Federoidun todentamisen käyttöönotto

Mikäli käytössäsi on Microsoft Azuren pilvipalveluita ja normaaleille käyttäjille halutaan suoda mahdollisuus luoda Managed Apple ID:t, niin saatat olla kiinnostunut seuraavasta: Apple Business Manager tukee ”Federated Authentication with Azure Active Directory” -ominaisuudesta eli jos aiemmin lisättyä domainia käytetään myös Azure AD:ssa, niin saadaan tehtyä näiden välille integraatio.

Käyttöönotossa luodaan ”Apple Business Manager” enterprise applikaatio, jonka kautta kirjautumiset hoidetaan. Tarvitset tämän tekemiseen Global administrator tai Application administrator -tasoisen tunnuksen.

Tässä mallissa Managed Apple ID luodaan automaattisesti, kun käyttäjä kirjautuu Azure AD tunnuksillaan jollekin Applen laitteelle.

Tätä kutsutaan myös Just In Time (JIT) federaatioksi. Tällöin tunnus vain luodaan, mutta vaikka tunnus poistuisi Azure AD:sta, niin se täytyy manuaalisesti poistaa vielä Apple Business Managerista. Ei siis aivan täydellinen ratkaisu.

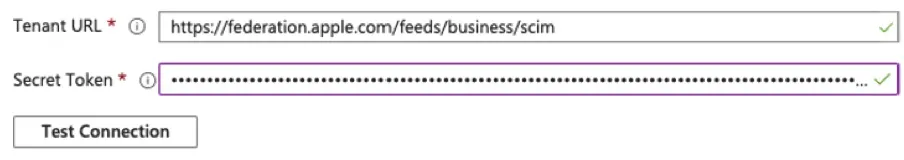

Azure AD käyttäjätilien tuominen SCIM:llä

Pitkältä nimeltään SCIM on ”System for Cross-domain Identity Management”. Konfigurointia varten tarvitset Azureen Application Administrator, Cloud Application Administrator, Application Owner tai Global Administrator -oikeudet.

SCIM-käyttöönotto ei ole toki pakollinen, mutta tällä mahdollistetaan käyttäjien synkronointi etukäteen Azure AD:sta Apple Business Manageriin ilman, että käyttäjän tarvitsee erikseen kirjautua jollekin laitteelle. Lisäksi tämän avulla varmistetaan käyttäjien lisäykset sekä poistot – eli kun synkronoitu tunnus poistuu Azure AD:sta, niin tunnus menee ”deactivate” tilaan Apple Business Managerissa. Deactivated käyttäjät poistuvat 30 päivän päästä automaattisesti.

Käytännössä SCIM-mallissa Apple Business Manager enterprise applikaatiolle sallitaan käyttäjien provisiointi, josta voi lukea lisää Microsoftin omasta dokumentaatiosta.

Liitosta tehtäessä saadaan Tenant URL ja Token, jotka täytyy käydä viemässä aiemmin luodulle Apple Business Manager enterprise applikaatiolle. Token täytyy viedä 4 päivän sisällä ja on voimassa aina 1 vuoden kerrallaan. Kun konfigurointi on tehty, niin yhteyttä voi testata ”Test Connection” nappulasta.

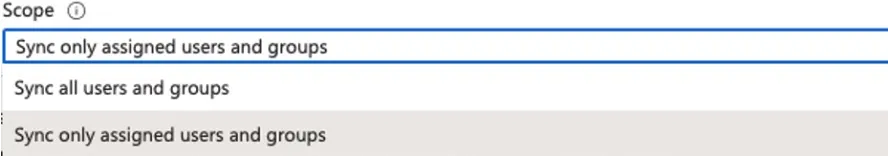

Ennen kuin varsinainen provisiointi laitetaan päälle, niin isohkona huomiona, että ei välttämättä haluta synkronoida kaikkia käyttäjiä tenantista suoraan Apple Business Manageriin vaan voidaan edetä hallitummin valitsemalla yksittäisiä käyttäjiä tai ryhmiä.

Synkronointia suoritetaan 40min välein tai tämän voi halutessaan pakottaa kertaluontoisesti ”Start provisioning” tai ”Restart provisioining” -painikkeilla.

Itse elättelin alkuun toiveita, että tämän SCIM-liitoksen kautta voisi hallita myös Administrators-rooleja, jolloin tunnuksienhallinnan saisi täysin tehtyä vain Azure AD:n ryhmillä, mutta toisin kävi.

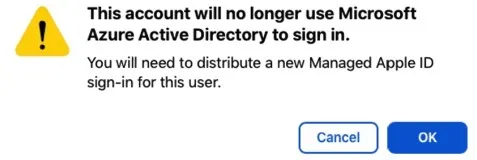

Apple on tehnyt rajoituksen, että mikäli synkoronoidun tunnuksen vaihtaa Apple Business Managerissa Administrators tai People Manager -roolille, niin käyttäjä poistuu synkronoinnin piiristä ja hallinta muuttuu tällöin vain Apple Business Manageriin.

Eli ei tämäkään aivan täydellinen ratkaisu, mutta huomattavasti parempaan suuntaan jo!

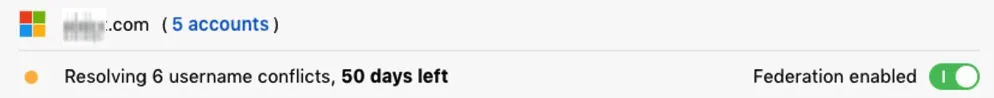

Domainin federointi

Ennen kuin federoitua todennusta tai SCIM:iä voi käyttää, niin domainille pitää käydä vielä painamassa ”Federate”-näppäintä.

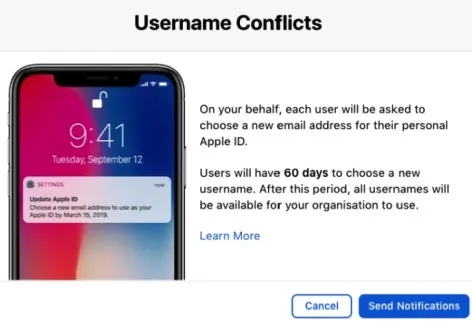

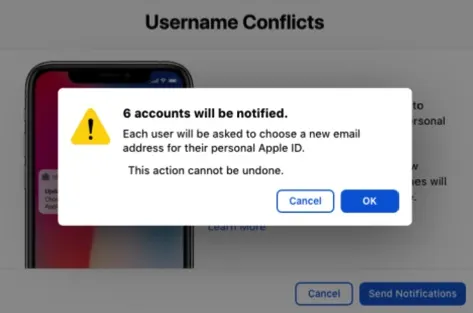

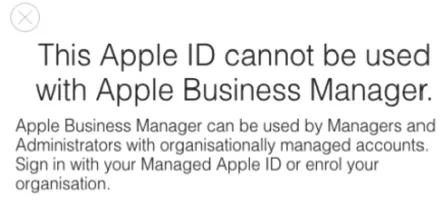

Ennen varsinaista federointia Apple varmistaa, että onko ko. domainissa ristiriidassa olevia henkilökohtaisia Apple ID:itä. Apple ID:t, joissa on käytetty samaa domainia päätteenä, niin niiden email-osoite tulee vaihtaa uuteen. Ristiriidassa olevia Apple ID -tunnuksia ei ole mahdollista nähdä, eikä Apple suostu näitä edes pyytämällä luovuttamaan yksityisyyden suojaan vedoten.

Kun federoinnin kytkee päälle, niin ristiriidassa oleville Apple ID:ille lähetetään ilmoitukset tästä automaattisesti ja käyttäjillä on 60 päivää aikaa vaihtaa email-osoite uuteen.

Mikäli vaihtoa ei ole tehnyt 60 päivän aikana, niin Apple vaihtaa tilalle pakotetusti jonkin väliaikaisen osoitteen.

Mikäli käyttäjät ovat todellisia ja Apple ID:t on joissakin käytössä olevissa laitteissa, niin käyttäjä ei voi olla vaihtopyyntöä huomaamatta. Tästä tulee nimittäin käyttäjälle useita sähköposteja ja vaihtoa pyydetään myös kirjautuessa mm. iCloud-palveluun.

Federoinnin saa kyllä kytkettyä päälle, vaikka domainista löytyisi ristiriitaisia Apple ID:itä. Kunhan 60 päivää on kulunut, niin domainin status muuttuu lopulta vihreäksi, eikä herjata enää ristiriidoista.

Kokemuksien mukaan tämän ajan joutuu odottamaan, vaikka ristiriidat onnistuisikin selvittämään ja ratkaisemaan aiemmin (tällä ei ole käytännön kannalta merkitystä eli projektia ei tarvitse välttämättä pidentää 2kk:lla vain sen takia, että pallura muuttaa värinsä vihreäksi..)

Testataan toimintaa!

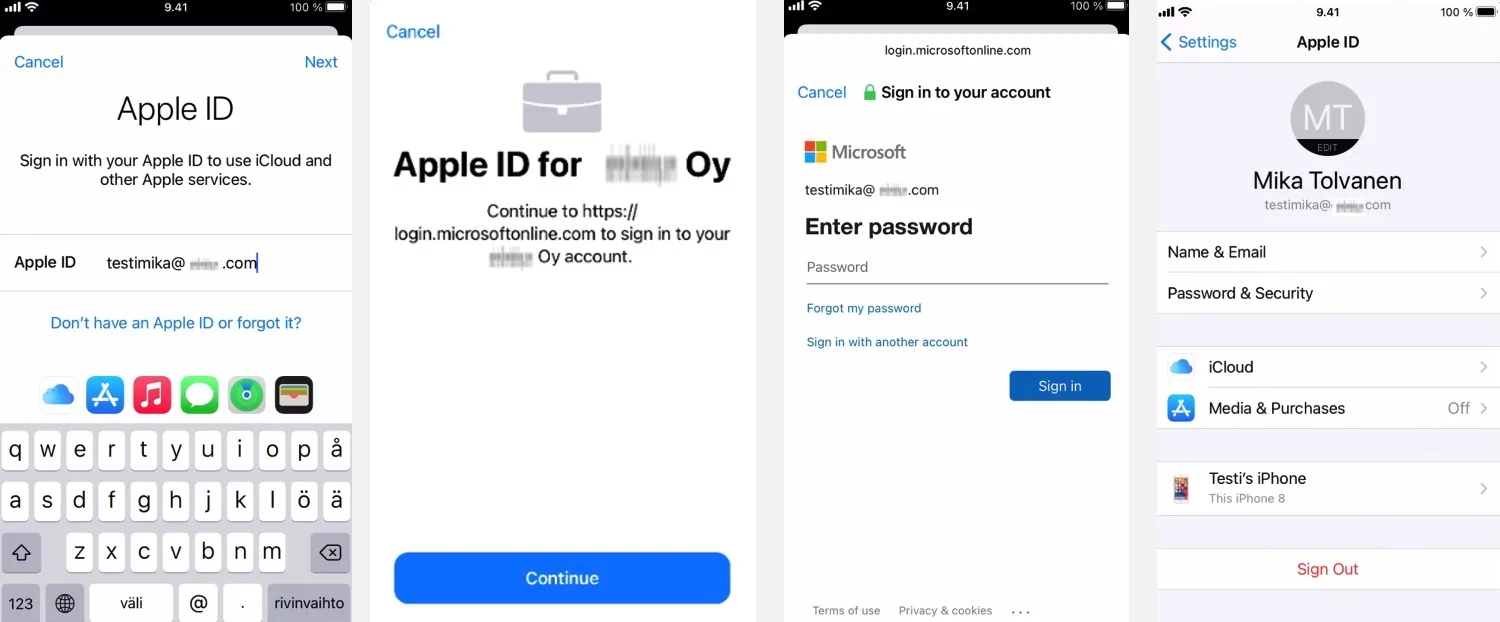

Kun yllä olevat vaiheet on tehty, niin toimintaa voidaan testata. Federoitu todennus toimii siten, että kun käyttäjä kirjautuu Azure AD -tunnuksin jollekin laitteelle esim. iPhonelle, niin tässä yhteydessä luodaan käyttäjälle Managed Apple ID myös Apple Business Manageriin.

Jos käytössä on SCIM, niin Managed Apple ID on saatettu luoda jo etukäteen. Federoiduille tunnuksille rooliksi tulee oletuksena ”Staff” (tällä roolilla ei ole kirjautumisoikeutta Apple Business Manageriin).

Käyttäjäkokemus kun kirjautuu yrityksen Azure AD tunnuksin iPhonelle näyttää tämänkaltaiselta:

MDM-hallinnan konfigurointi

Asetuksissa ”Device Management Settings” alta tehdään varsinainen integraatio käytössä olevan MDM-hallinnan kanssa eli esimerkiksi Microsoft Intunen kanssa, jota käytän esimerkkinä.

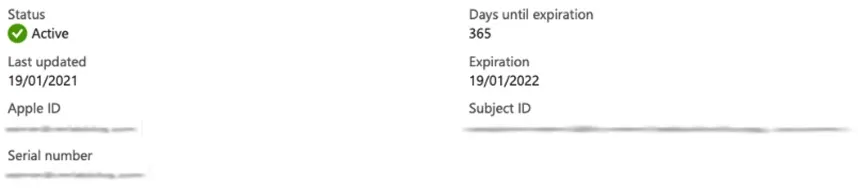

Esivaatimuksena Applen laitteiden käyttöönotto ja hallinta Intunella vaatii Apple MDM push -sertifikaatin tai toiselta nimeltään Apple Push Notification Service (APNs) -sertifikaatin.

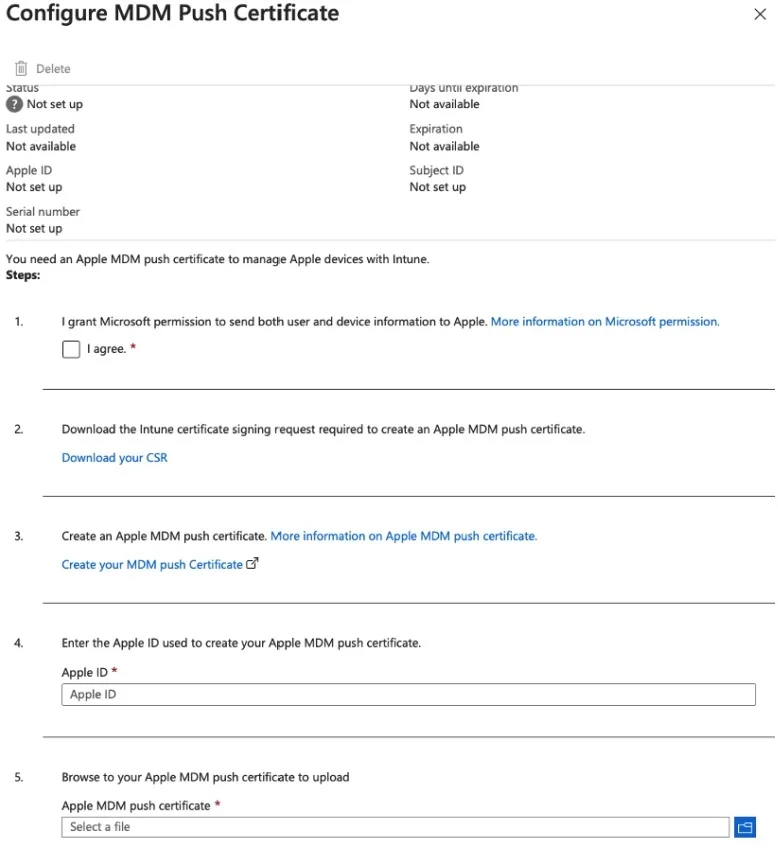

Intunen päästä konfiguraatio näyttää tältä, hyväksy ehdot ja lataa CSR tiedosto seuraavia vaiheita varten:

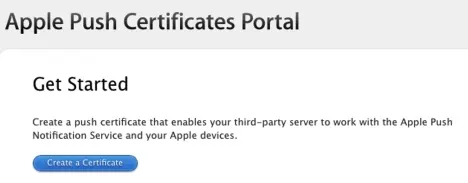

”Create your MDM push Certificate” linkistä päätyy sivustolle https://identity.apple.com, jonne luodaan tunnukset tai kirjaudutaan olemassa olevilla tunnuksilla.

Jos olet ottamassa tätä ensimmäistä kertaa käyttöön ja käytössäsi on jo Apple Business Manager -portaali, niin suositus voisi olla käyttää APNs sertifikaatille määriteltävän Apple ID -tunnuksen kanssa Managed Apple ID:tä.

Jos olet kumminkin jo ottanut tämän APNs-sertifikaatin käyttöön aiemmin, niin lennossa sitä ei kannata lähteä uuteen vaihtamaan, sillä saatat pahimmillaan joutua enrollaamaan kaikki MDM-hallitut laitteesi uudestaan.

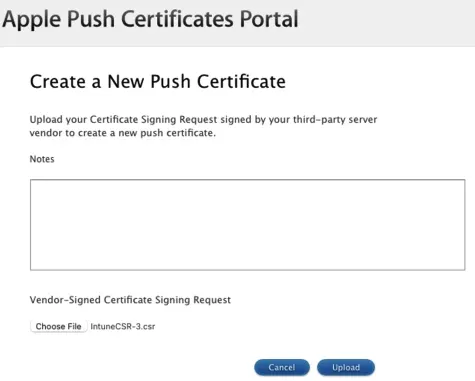

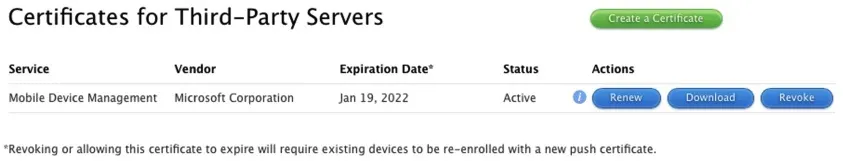

Tähän tuodaan Intunesta ladattu CSR-tiedosto:

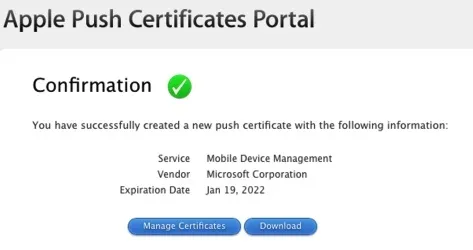

Lataa sertifikaatti ja vie Intuneen sekä täytä Intunessa Apple ID -kenttä (sama Apple ID jolla kirjauduit https://identity.apple.com).

Tämä sertifikaatti on voimassa aina vuoden kerrallaan ja tulee muistaa uusia ennen vanhentumista, sillä muutoin uusien laitteiden käyttöönotto tai nykyisten hallinta ei enää täysin toimi.

Apple lähettää oletuksena sähköposti muistutuksia 30, 10 ja 1 päivä ennen sertifikaatin vanhentumista. Vanhentumisen ajankohdan näkee myös Intune-portaalissa.

HUOM! Kun sertifikaattia uusitaan, niin on ehdottoman tärkeää tehdä uusinta eli ”Renew”-toimenpide ja käyttää samaa Apple ID:tä kuin alun perin. Mikäli pyydetään uusimisen sijaan uutta sertifikaattia, niin kaikkien olemassa olevien MDM-hallittujen laitteiden hallinta menee rikki ja nämä täytyy enrollata pahimmassa tapauksessa kokonaan uudelleen Intuneen.

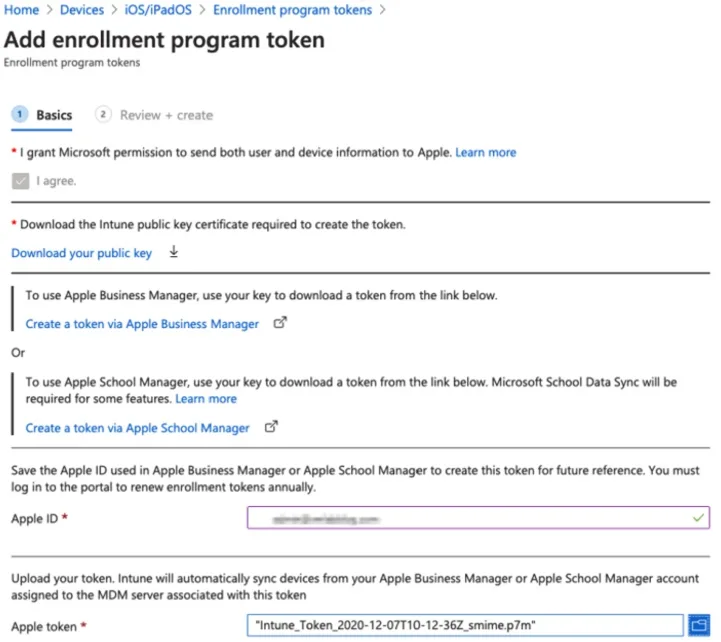

Kun APNs-sertifikaatti on konfiguroitu, niin luodaan Intuneen Enrollment Program Token. Tämän wizardin kautta saa ladattua ”Public Key”-sertifikaatin, joka tulee viedä Apple Business Manageriin. Tätä käytetään kryptaamaan Apple Business Managerista ladattava authentication token.

Seuraavaksi Apple Business Managerista ”Download Token” -valinnalla ladataan Authentication Token, joka puolestaan viedä Intunen Enrollment Program Token wizardin ”Apple token” -kohtaan.

Tämän lisäksi tulee Intuneen toki luoda itse käyttöönottoprofiili ja konfiguroida, mitä Setup Assistant näyttää käyttäjälle laitteen alkuvalikoissa. Voit lukea näistä asetuksista lisää toisessa artikkelissani.

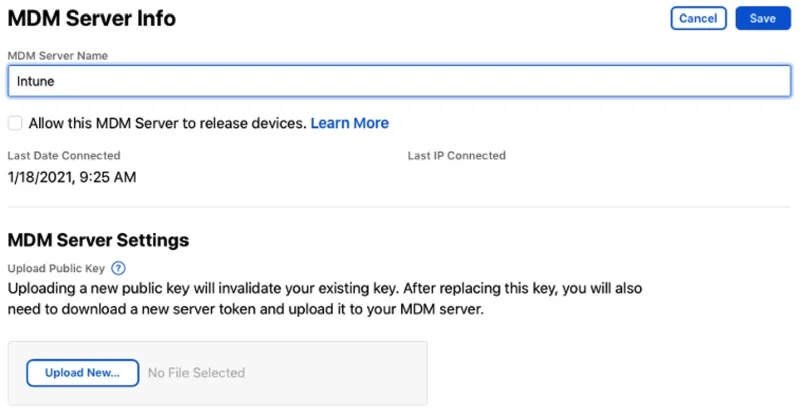

ABM:stä tulee myös valita, halutaanko sallia ”Allow this MDM Server to release devices”. Tällöin MDM-palvelu voi vapauttaa laitteen Apple Business Managerista ilman, että tänne tarvitsee varsinaisesti kirjautua tätä tekemään.

Itse en lähtökohtaisesti antaisi MDM-hallinnalle tätä valtaa, vaan pitäisin laitteiden vapauttamisen vain Apple Business Managerissa.

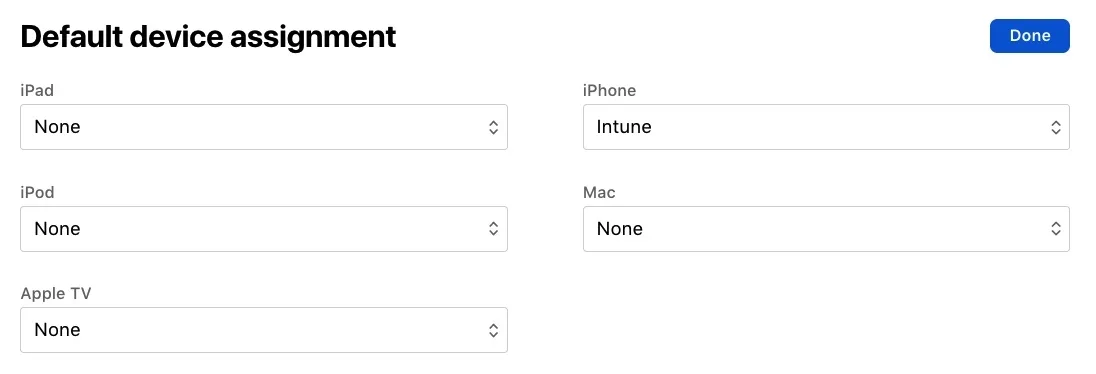

Viimeisenä valitaan ”Default Device Assignment” alta, mille laitteille juuri luotu MDM-hallinta lisätään oletuksena. Esimerkissä iPhonelle:

Sovelluksien synkronointi MDM-hallintaan

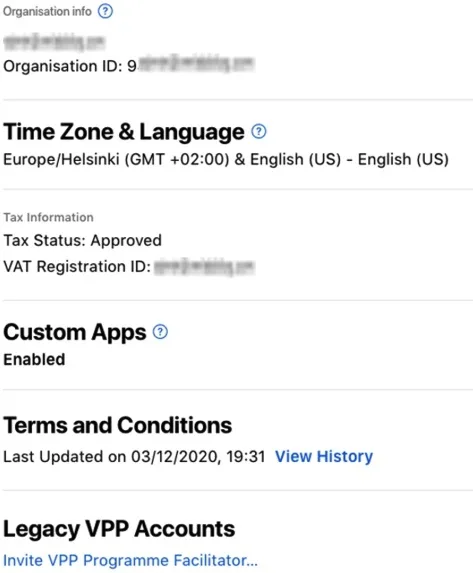

Tapahtuu Apps and Books -osion kautta. Tämä on käytännössä vanhalta nimeltään Volume Purchase Program (VPP). Tämä osio tulee käyttöönottaa erikseen ja vaatii yrityksesi VAT-numeron, jonka Apple vahvistaa lupauksien mukaan 5 päivän kuluessa.

Täältä osiosta voidaan hakea yritykselle sovelluksia, joita voidaan jakaa laitteille ilman, että käytetään käyttäjän omaa Apple ID:tä asennuksiin. Käyttöönoton jälkeen ladataan token, jolla muodostetaan MDM-palvelun kanssa integraatio. Intunen tapauksessa luodaan ”Apple VPP token” eli connector, jonka avulla sovellukset synkronoidaan Intuneen.

No mutta miksi tämä pitää tehdä? Esim. Microsoft Intunesta, kun voi jakaa suoraan iOS store appeja?

Sanoisin, että tälle tulee siinä kohtaan varsinainen merkitys, kun yritys haluaa ostaa käyttäjien puolesta lisenssinalaisia/maksullisia sovelluksia. Tällöin saadaan kuluihin seurantaa sekä tarvittaessa rajoitettua asennusten määrää. Toinen pointti on siinä, että iOS store appit eivät ole tuettuja, jos hallintamalliksi on valittu Apple User Enrollment.

Yhtenä poikkeuksena toki on ilmainen Intune Company Portal. Tämä tulee hakea ja synkronoida Intuneen Apps and Books -osion kautta, sillä normaali iOS store app -versio ei ole suoraan yhteensopiva, mikäli esimerkiksi iPhone on käyttöönotettu laiterekisteröintiohjelman kautta.

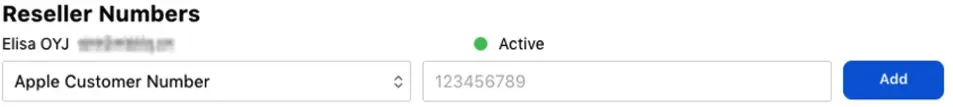

Jälleenmyyjän rekisteröinti

Jälleenmyyjän rekisteröintiä varten tarvitsee hakea ”Enrolment Information” alta yrityksen Organization ID, joka toimitetaan jälleenmyyjällesi.

Jälleenmyyjäsi antaa vastikkeeksi Reseller ID:n, joka tulee lisätä ”Device Management Settings” alle.

Laitteiden lisäys

Laitteiden lisäys hoituu jälleenmyyjän / operaattorin tai suoraan Applen toimesta. Kun laite on lisätty, niin se ilmestyy Apple Business Manager -portaaliin välittömästi. Jotta laite löytää myös Intuneen, niin erillinen synkronointi tapahtuu oletuksena 24h välein tai tämän voi ajaa manuaalisesti.

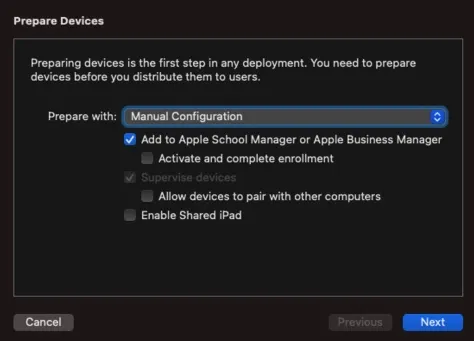

Tämän lisäksi yksittäisiä laitteita voidaan lisätä itse Apple Configurator -sovelluksen kautta tai laitteet voidaan ottaa Apple Configurator -sovelluksella käyttöön suoraan ilman Apple Business Manager -portaalia (vaatii Mac-työaseman).

Apple Configurator -sovelluksessa on omat rajoitteensa, joten tätä ei tule käyttää tuotantokäytössä suurelle määrälle laitteita, vaan onkin tarkoitettu lähinnä testilaitteiden lisäämiseen.

Sen lisäksi, että Apple Configuratorin käyttö on manuaalinen välivaihe, niin tässä on lisäksi sellainen ”ylimääräinen” ominaisuus eli laitteen ns. Supervised-tila ei ole täysin päällä.

Tarkoittaa käytännössä sitä, että käyttäjällä on 30 päivää aikaa vapauttaa laite halutessaan itse hallinnan piiristä palauttamalla tämä vain tehdasasetuksille tai poistamalla management-profiili.

Tätähän ei missään nimessä haluta sallia, sillä laitteet ovat yrityksen omistamia ja näissä halutaan säilyttää hallinta elinkaarensa loppuun saakka.

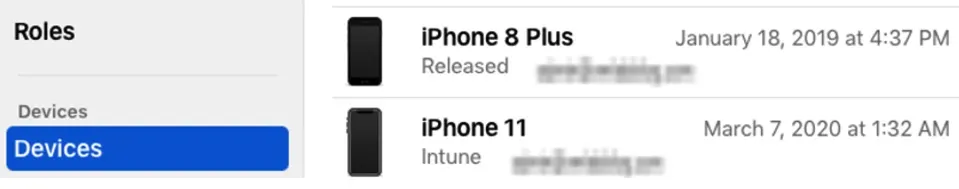

Esimerkissä vapautettu iPhone 8 Plus testilaite ja jälleenmyyjän lisäämä iPhone 11:

Yhteenveto

Suosittelen ehdottomasti laiterekisteröintiohjelmien käyttöä – varsinkin, jos laitteet ovat yrityksen omistamia ja käytettävissäsi on valtuutettu jälleenmyyjä / operaattori, joka voi laitteet puolestasi viedä portaaliin.

Korostan vielä, että oikeastaan ei ole mitään syytä olla näitä ottamasta käyttöön. Kuvatut laiterekisteröintiohjelmat ovat nimittäin ilmaisia eli kannattaa ainakin testata, kuinka helposti laitteiden käyttöönotot sujuvat verrattuna manuaalisesti käyttöönotettaviin.

Lähteet

Mobile Device Automatic Enrollment 1/3 – DEP

Apple Business Manager User Guide

Enrollment guide: Enroll iOS and iPadOS devices in Microsoft Intune

Lue myös

Moderni mobiililaitehallinta tutuksi – esittelyssä hallintamallit Android-laitteille

Päätelaitehallinta pitää yrityksen pyörät pyörimässä

Avainsanat